سیستم های ایرانی هم از این تروجان بی نصیب نبودند

کشف تروجان مخوف «روکرا» و عملیات جاسوسی «اکتبر سرخ»

کمپانی کسپرسکی٬ از پیشگامان امنیت دیجیتال در جهان٬ روز دوشنبه ۱۴ ژانویه گزارش مفصلی را منتشر کرد که از یک عملیات پیچیده جاسوسی دیجیتال توسط گروهی ناشناس از هکرهای زبده پرده برداشته است.

گروه علمی «تیتریک»، پویا مهرنیا /

مپانی کسپرسکی٬ از پیشگامان امنیت دیجیتال در جهان٬ روز دوشنبه ۱۴ ژانویه گزارش مفصلی را منتشر کرد که از یک عملیات پیچیده جاسوسی دیجیتال توسط گروهی ناشناس از هکرهای زبده پرده برداشته است.

این عملیات با بهرهگیری از تروجانی مخوف و قدرتمند موسوم به «روکرا» (Rocra) انجام شده است. روکرا عملیات جاسوسی خود در «چند صد سازمان دولتی و دیپلماتیک» در اروپا٬ آسیای میانه و آمریکا را از پنج سال پیش آغاز کرده و حالا توسط متخصصان کسپرسکی کشف شده است.

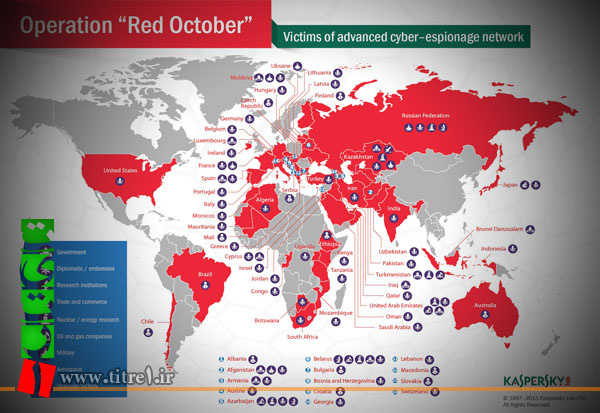

گفته میشود که بخش عمدهای از فعالیتهای جاسوسی این تروجان بر کشورهای تازه استقلالیافته اروپای شرقی که از اقمار اتحاد جماهیر شوروی بودند متمرکز بود٬ اما ایران و بسیاری از کشورهای دیگر را هم بینصیب نگذاشته است. در مجموع این تروجان دستکم ۶۹ کشور را هدف قرار داده است. نقشه توزیع قربانیان در کشورهای گوناگون را در تصویر زیر میبینید. برای مشاهده جزئیات٬ روی تصویر کلیک کنید.

به گفته متخصصان کسپرسکی٬ کمپانی امنیتی مستقر در مسکو٬ این تروجان در طول پنجسال توانسته با چراغهای خاموش به فعالیت خود ادامه دهد و از حسگرهای همه آنتیویروسهای موجود هم بگریزد و احتمالا تا کنون صدها ترابایت اطلاعات حساس را از مراکز مهم دولتی و دیپلماتیک ربوده است. نام «اکتبر سرخ» را کمپانی کسپرسکی برای این عملیات انتخاب کرده است.

بسیاری از سفارتخانهها٬ کنسولگریها٬ مراکز تجاری٬ مراکز پژوهشهای هستهای و سازمانهای مرتبط با صنایع نفت و گاز جهان را در میان قربانیان این بدافزار هوشمند میتوان دید. گزارش کامل کسپرسکی درباره «روکرا» را از اینجا ببینید.

این تروجان به شدت پیچیده و متبحرانه عمل میکند و با اختصاص دادن ID های یکتا به هر قربانی٬ ماژولهای متفاوت و خاصی را برای فعالیت درون یک سیستم مشخص به کار میگیرد. هدف نهایی آن ربودن فایلهای پیدیاف٬ اکسل٬ CSV و نیز ACID از روی سیستمهای قربانی است. فرمت آخر بسیار کلیدی است؛ چون ACID برنامهای برای رمزگذاری دادهها است که توسط ارتش فرانسه طراحی شده و حالا در بسیاری از کشورهای عضو اتحادیه اروپا و ناتو٬ از آن برای رمزگذاری اطلاعات محرمانه استفاده میشود.

اما این همه وظایفی که برای «روکرا» تعریف شده٬ نیست. این تروجان حتی فایلهایی که از روی سیستم پاک شدهاند را بازیابی میکند٬ ایمیلها را بررسی میکند٬ پسوردها را ضبط میکند٬ از صفحات گوناگون اسکرینشات میگیرد و پیشینه وبگردیهای همه مرورگرها٬ از جمله کروم٬ فایرفاکس٬ اینترنت اکسپلورر و اوپرا را ذخیره میکند. روکرا همچنین میتوند روی گوشیهای هوشمند آیفون و گوشیهای مبتنی بر اندروید هم عملیات جاسوسی خود را با ذخیرهسازی اطلاعات تماسها٬ تقویم٬ اساماسها و پیشینه جستجوها و وبگردیها به پیش ببرد.

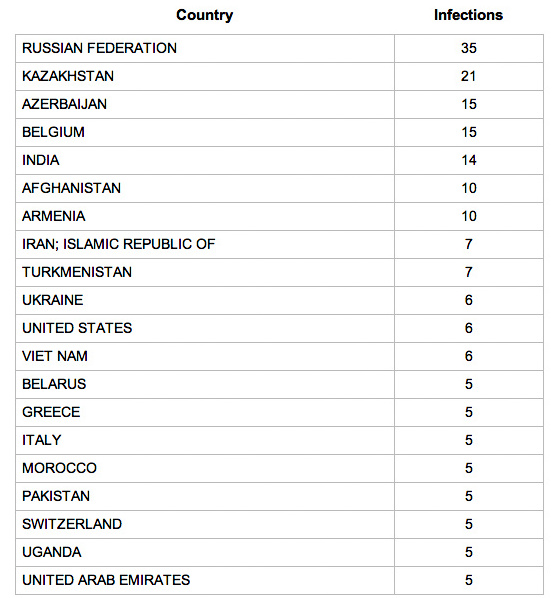

جدول زیر تعداد سیستمهای آلوده به این تروجان را به تفکیک کشورهای مختلف نشان میدهد. در ایران ۷ مورد و در آمریکا ۶ مورد از سیستمهای آلوده به این ویروس کشف شده است. روسیه با ۳۵ سیستم آلوده به این بدافزار در جایگاه نخست نشسته است.

به رغم پیچیدگیهای خارقالعاده این تروجان٬ کمپانی کسپرسکی اعلام کرده که روش طراحان آن برای آلوده کردن سیستمها بسیار ساده است: آنها با ارسال ایمیلهای آلوده حاوی فایلهای اکسل یا word به افرادی که درون سازمانهای خاص شناسایی کردهاند٬ آنها را ترغیب به باز کردن فایل میکنند. به محض باز شدن فایل٬ سیستم آلوده میشود و رهایی از آن دستکم تا امروز ناممکن است.

هکرهایی که این تروجان را طراحی کردهاند از بیش از ۶۰ دامنه اینترنتی و چندین سرور که بیشتر آنها در آلمان٬ روسیه و اتریش قرار دارند٬ بهره گرفتهاند. به اعتقاد متخصصان این کمپانی٬ طراحان این تروجان احتمالا به روسی حرف میزنند٬ اما بعید است که به دستور دولتی این عملیات را طراحی کرده باشند. گفته میشود زیرساخت شبکهای که طراحان این تروجان از آن بهره میگرفتند٬ قابل قیاس با شبکه عظیمی است که هکرهای طراح تروجان فلیم در اختیار داشتند؛ با این تفاوت که طراحان فلیم تحت حمایت دولتهای آمریکا و اسرائیل بودند. در روزهای آینده حتما درباره این عملیات هولناک بیشتر خواهیم خواند.

خبرهای مرتبط

ارسال نظر

اخبار برگزیده